Исследователи из Citizen Lab Университета Торонто составили карту клиентов Circles, компании по наблюдению, которая использует слабые места в глобальных системах межсоединений мобильных телефонов, чтобы шпионить за людьми, не взламывая их устройства.

С помощью сетевых дактилоскопических брандмауэров, созданных поставщиком безопасности Check Point и используемых Circles, исследователи Citizen Lab смогли идентифицировать 252 адреса интернет-протокола в 50 автономных системах (ASN) по всему миру.

В общей сложности 25 правительств были идентифицированы в 50 ASN, среди них Австралия, сообщила Citizen Lab.

Citizen Lab не смогла идентифицировать оператора единой системы, найденной в Австралии, но отметила, что она размещена в сетях Optus и TPG, которые служба геолокации Maxmind размещает в Канберре.

Круги связаны со спорным поставщиком шпионских программ NSO Group, который разрабатывает вредоносное ПО Pegasus, предположительно используемое в ужасном убийстве американского журналиста Джамаля Хашогги правительственным отрядом Саудовской Аравии.

Многие правительства, идентифицированные Citizen Lab как потенциальные клиенты кругов, имеют долгую историю жесткого подавления диссидентов и журналистов, нарушений прав человека и скрытого наблюдения.

Национальное полицейское управление Чили, Карабинеры, например, незаконно перехватывало телефонные звонки и сообщения WhatsApp и Telegram журналистов.

Некоторые должностные лица карабинеров были привлечены к уголовной ответственности за подбрасывание ложных улик на лидеров местного движения Мапуче.

Мексика, Марокко и Таиланд также были признаны виновными в пытках, убийствах, исчезновениях и других злоупотреблениях со стороны правительственных учреждений и сил безопасности.

В отличие от NSO Group, которая пытается внедрить свои шпионские программы на телефоны целей, Circles, как говорят, использует слабые места и отсутствие аутентификации в устаревшей системе сигнализации 7 (SS7), которая обрабатывает настройку вызовов и маршрутизацию между телефонами по всему миру.

SS7 используется для старых мобильных сетей 2G и 3G GSM и позволяет злоумышленникам соединяться с сетью для наблюдения, отслеживания местоположения и перехвата кодов системы коротких сообщений (SMS) для двухфакторной аутентификации.

Голосовые вызовы также могут быть перехвачены с помощью атак SS7, которые, по словам Citizen Lab, сложно блокировать, поскольку для телекоммуникационных компаний сложно и дорого различать вредоносный и подлинный абонентский трафик.

Исследователи отметили, что в то время как новые мобильные сети 4G используют протокол Diameter с аутентификацией и контролем доступа, функции ограничения являются необязательными.

Сети диаметра также соединяются с сетями SS7, что создает проблемы безопасности, и Citizen Labs указала на исследования, которые показали, что технология 5G может унаследовать те же риски, что и старые системы, из-за требований к совместимости.

Citizen Lab предложила, чтобы телекоммуникационные компании анализировали трафик из стран с развертыванием кругов на предмет выявления моделей злоупотреблений и пытались устранить уязвимости в SS7 и Diameter.

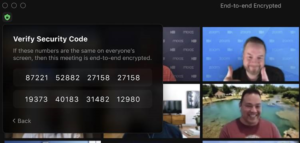

Пользователи с высоким риском должны отказаться от двухфакторной аутентификации на основе SMS и включить коды безопасности и пароли для сторонних приложений, таких как Signal и WhatsApp, говорится в сообщении Citizen Lab.