Два исследователя безопасности предупреждают австралийцев не использовать myGovID, поскольку они говорят, что система входа в систему содержит недостаток реализации, который может привести к тому, что злоумышленники получат полный доступ к своим учетным записям.

Магистрант Бен Френгли и адъюнкт-профессор Ванесса Тиг создали сценарий угрозы, в котором злоумышленник создает сайты, которые они контролируют, и просит пользователей войти в них с помощью myGovID.

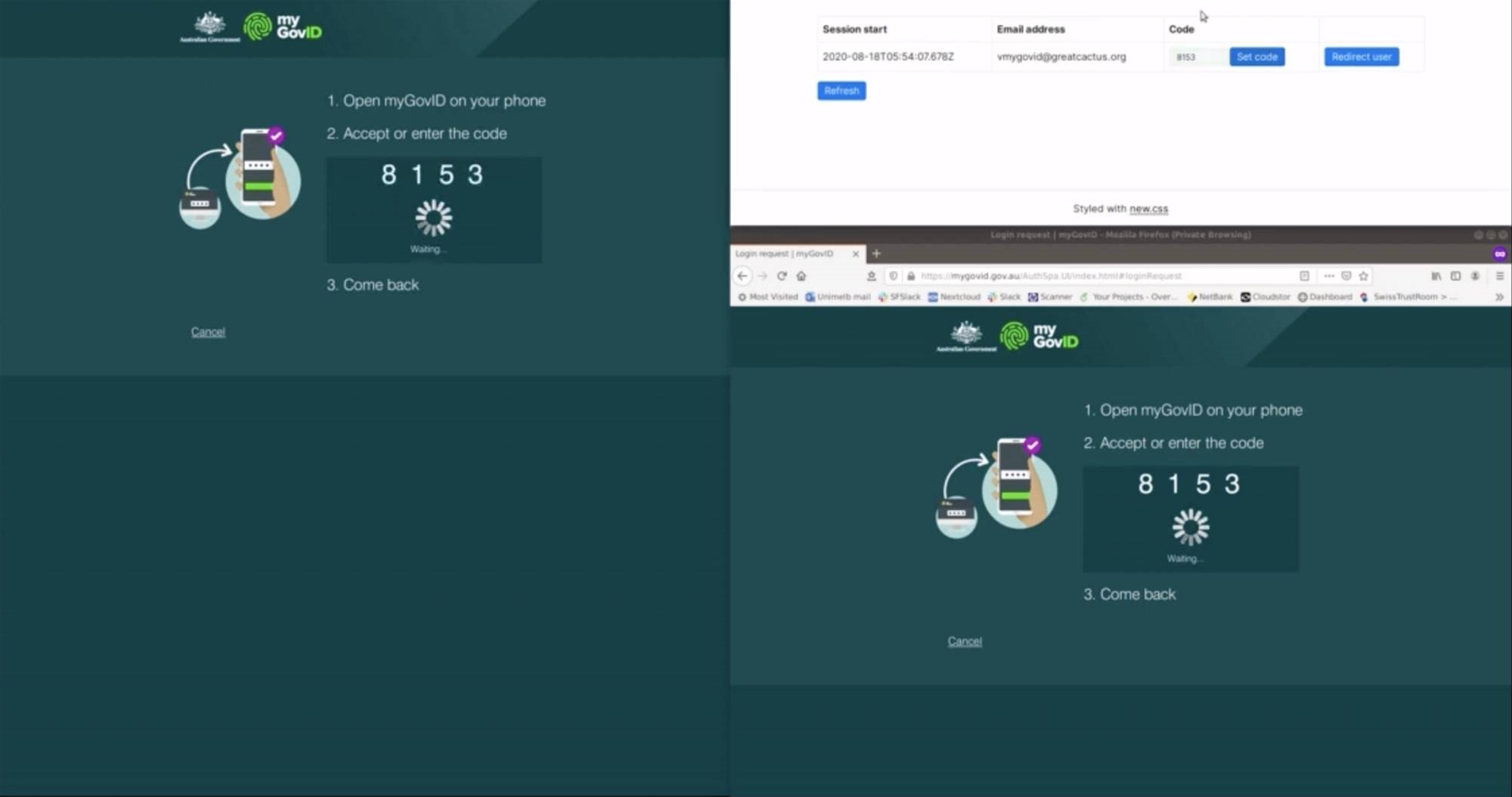

В этом сценарии злоумышленник захватывает адрес электронной почты пользователя, а затем сразу же использует его, чтобы попытаться войти на официальный правительственный портал.

Официальный портал отображает 4-значный PIN-код, который злоумышленник затем передает обратно пользователю через контролируемый сайт.

Когда пользователь вводит этот PIN — код в свой смартфон, ему может быть показано сообщение «вход успешен» на поддельном сайте-в то же время неосознанно предоставляя злоумышленнику полный доступ к своим учетным записям на законном правительственном портале.

В то время как доказательство концепции в видео показывает, что злоумышленник вручную сидит в фоновом режиме, перепечатывая и передавая учетные данные myGovID между поддельными и законными сайтами, Тиг сказал ITnews, что злоумышленник может автоматизировать весь процесс.

«Вы можете увидеть небольшую задержку в видео, потому что я делала это вручную — нет никакой причины для заметной задержки в автоматизированной системе, ни какой-либо причины, по которой один актер не мог бы выполнить несколько атак одновременно на разных жертвах», — сказала она.

«Вы можете увидеть небольшую задержку в видео, потому что я делала это вручную — нет никакой причины для заметной задержки в автоматизированной системе, ни какой-либо причины, по которой один актер не мог бы выполнить несколько атак одновременно на разных жертвах», — сказала она.

АТО не будет менять протокол

Атака основана на том, что, по словам Френгли и Тига, является критическим недостатком дизайна приложения myGovID, которое не сообщает жертвам название сайта, запрашивающего аутентификацию.

Без этого знания жертвы могут быть обмануты, считают исследователи.

Смущаясь, Тиг объяснил ITnews, что в другом режиме код аутентификации также может отображаться как на веб-сайте, так и в приложении myGovID, причем вход пользователя не требуется.

«Пользователь просто должен принять — я предполагаю, что они должны проверить, что эти два кода одинаковы», — сказал Тиг.

«Это не имеет никакого значения для атаки: код может быть воспроизведен в любом случае», — добавила она.

Исследователи предупредили Австралийское управление сигналов (ASD) 19 августа и предложили 90-дневный ответственный период раскрытия информации, как это принято в индустрии информационной безопасности, чтобы дать ATO время для устранения уязвимости.

АСД сообщил об этом АТО, которая встретилась с Френгли и Тигом 18 сентября.

На встрече ATO заявила исследователям, что не намерена менять протокол, после чего Френгли и Тиг заявили правительственному налоговому агентству, что предупредят пользователей в этот понедельник.

Френгли и Тиг считают, что внедрение аутентификации myGovID — это означает, что пользователи вводят свои пароли или четырехзначные коды только в приложения, а не где-либо еще — является благородной целью, направленной на предотвращение наиболее очевидных атак на традиционные информационные потоки, основанные на паролях.

Однако при этом, как говорят исследователи, возникает еще одна проблема.

«Основная причина, по которой это хуже, чем стандартная атака на сайт с перенаправлением на поддельный логин, заключается в том, что информационный поток настолько нелогичен и нестандартен, что пользователи гораздо реже замечают-мы все знаем, что не должны вводить учетные данные на веб-сайты, которым не доверяем, но у нас нет интуиции относительно того, должны ли мы вводить номер с веб-сайта, которому мы наполовину доверяем, в приложение, которому мы доверяем»,-писали Френгли и Тиг.

«Кроме того, ни одна из браузерных защит от атаки перенаправления на фальшивый логин не будет работать против этой атаки.»

С АТО связался ITnews для получения дополнительных комментариев.

Поскольку пользователям трудно следовать протоколу, разработанному ATO для myGovID, Френгли и Тиг говорят, что легко пропустить, что запрос на вход должен исходить от https://mygovid.gov.au только.

Чтобы защитить себя, Френгли и Тиг советуют пользователям никогда не вводить и не принимать четырехзначный код в приложении myGovID, если только он не от https://mygovid.gov.au.

Однако Тиг сказал, что «большинство пользователей, я думаю, должны избегать использования системы myGovID до тех пор, пока эта проблема не будет исправлена, потому что это серьезная проблема, которую трудно обнаружить.»

Правительство также должно немедленно обновить приложение myGovID, чтобы показать, какой сайт запрашивает аутентификацию.

В долгосрочной перспективе Френгли и Тиг предлагают отказаться от доверенной системы идентификации (TDIF) и заменить ее открытым стандартом, таким как OpenID Connect, или другим, подобным тем, которые используются в Бельгии и Эстонии.